Qu'est-ce qu'un Test d'Intrusion de Google Cloud ?

Les tests d’intrusion de GCP sont un type d’évaluation conçu pour identifier et corriger les vulnérabilités des infrastructures Google Cloud Platform qui pourraient être exploitées par des pirates. Bien que Google maintienne un certain nombre de mesures de sécurité pour le back-end de l’infrastructure, chaque organisation doit sécuriser les composants configurés dans son environnement. Nos tests d’intrusion vous permettent de déterminer exactement comment votre infrastructure peut être compromise et de valider que vos configurations sont sécurisées conformément aux principaux standards de sécurité.

Pourquoi Effectuer un Test d'Intrusion de votre Google Cloud Platform ?

En effectuant un test d’intrusion de leur environnement GCP, les organisations peuvent obtenir des informations précieuses sur les risques de sécurité susceptibles de mener à une violation réussie. Voici ce que vous obtiendrez après avoir effectué un projet avec notre équipe :

Validez les contrôles de sécurité existants

Un test d’intrusion évaluera l’efficacité de vos mesures de sécurité actuelles, en vous aidant à comprendre si elles sont suffisantes pour protéger vos actifs hébergés dans le nuage contre les menaces potentielles et en améliorant votre capacité à prévenir les attaques.

Testez votre résistance aux attaques ciblées

En simulant des attaques ciblées de manière sûre et contrôlée, nos services de test d’intrusion garantissent que votre infrastructure GCP peut résister aux menaces du monde réel et aident à développer des mesures supplémentaires pour prévenir les violations potentielles, vous donnant ainsi l’assurance que vos actifs critiques et vos données sensibles sont en sécurité.

Déterminez l'impact potentiel d'une attaque sur votre environnement GCP

Notre équipe d’experts analysera le résultat potentiel d’une infiltration réussie pour chaque vulnérabilité et risque de sécurité actuellement présent dans votre infrastructure, vous permettant ainsi de prioriser les efforts de remédiation et d’allouer les ressources de manière efficace.

Identifiez et corrigez les vulnérabilités et les mauvaises configurations de sécurité

Notre équipe identifiera tous les risques de sécurité actuellement présents dans votre infrastructure, qu’il s’agisse de vulnérabilités techniques, de configurations vulnérables ou de rôles d’utilisateurs faibles, ce qui vous permettra de résoudre systématiquement ces problèmes, de renforcer votre posture de sécurité globale et de réduire votre exposition générale aux risques.

Améliorez la sécurité de vos actifs hébergés sur le cloud

En découvrant et en corrigeant les vulnérabilités, nos services de test d’intrusion vous aideront à renforcer la sécurité de vos actifs hébergés sur Google Cloud, en les protégeant contre les violations potentielles qui pourraient entraîner la fuite de données sensibles ou la prise de contrôle de votre infrastructure hébergée.

Quand Faut-il Effectuer un Test d'Intrusion de Google Cloud Platform ?

Vous devez effectuer régulièrement des test d’intrusion de votre infrastructure GCP afin d’identifier et de corriger les vulnérabilités nouvellement introduites et de vous tenir au courant des dernières techniques de piratage.

- Annuellement dans le cadre d'une stratégie de sécurité proactive

- Après des modifications importantes de l'infrastructure ou des configurations

- Avant de déployer un nouveau système ou une nouvelle application sur l'internet public

- Dans le cadre d'exigences réglementaires ou de conformité

- À la suite d'une fuite de données ou d'un incident de sécurité

- En réponse à une nouvelle menace de sécurité visant Google Cloud

Nos services de test d'intrusion pour Google Cloud

L’infrastructure de Google est conçue pour être sécurisée dès le départ, mais cela ne signifie pas qu’elle ne peut pas être piratée. Compte tenu de la grande souplesse de la plateforme et du nombre de configurations à votre disposition, la plupart des infrastructures présentent des risques de sécurité importants qui sont inconnus et spécifiques à la manière dont votre organisation utilise les fonctions et les services de Google dans le nuage.

Nos services identifieront les vulnérabilités propres à votre infrastructure et évalueront la sécurité des composants GCP les plus critiques, tels que :

Moteur de calcul et machines virtuelles

Nuage privé virtuel (VPC)

Gestion de l'identité et de l'accès (IAM)

Vulnérabilités et Risques de Sécurité Identifiés Fréquemment

Notre méthodologie couvre une surface d’attaque étendue, identifiant les vulnérabilités propres à votre infrastructure GCP, ainsi que les risques de sécurité les plus courants dans les environnements modernes hébergés dans le nuage :

Protection insuffisante des données de stockage en nuage (cloud storage buckets)

Un risque de sécurité où les attaquants peuvent exploiter des buckets de stockage en nuage mal configurés avec des contrôles d’accès faibles ou des paramètres de cryptage manquants, potentiellement pour obtenir un accès non autorisé aux données sensibles stockées dans les buckets.

Vulnérabilités du cluster Kubernetes Engine

Un risque de sécurité où les attaquants peuvent exploiter des clusters Kubernetes mal configurés avec des politiques RBAC faibles, des politiques de réseau non sécurisées ou des images de conteneurs vulnérables, compromettant potentiellement les applications et accédant à des données sensibles.

Configurations non sécurisées des machines virtuelles Compute Engine

Un risque de sécurité où les attaquants peuvent exploiter des machines virtuelles mal sécurisées avec des configurations de système d’exploitation faibles, des vulnérabilités logicielles, ou des ports ouverts, potentiellement en prenant le contrôle de la VM et de ses ressources.

Gestion de l'identité et de l'accès (IAM) non sécurisée

Un risque de sécurité où les attaquants peuvent exploiter des contrôles d’accès inadéquats ou une gestion faible des permissions pour obtenir un accès non autorisé aux ressources GCP, potentiellement en modifiant les configurations ou en volant des données sensibles.

Cloud privé virtuel (VPC) mal configuré

Un risque de sécurité où les attaquants peuvent tirer parti de paramètres réseau, de règles de pare-feu ou de contrôles de routage mal configurés, ce qui peut leur permettre d’accéder sans autorisation à des systèmes internes et à des données sensibles.

Fonctions sans serveur non sécurisées dans les fonctions cloud

Un risque de sécurité où les attaquants peuvent exploiter des fonctions sans serveur mal sécurisées avec un code faible, des environnements d’exécution non sécurisés, ou des déclencheurs mal configurés, compromettant potentiellement la logique de l’application et obtenant un accès non autorisé à des données sensibles.

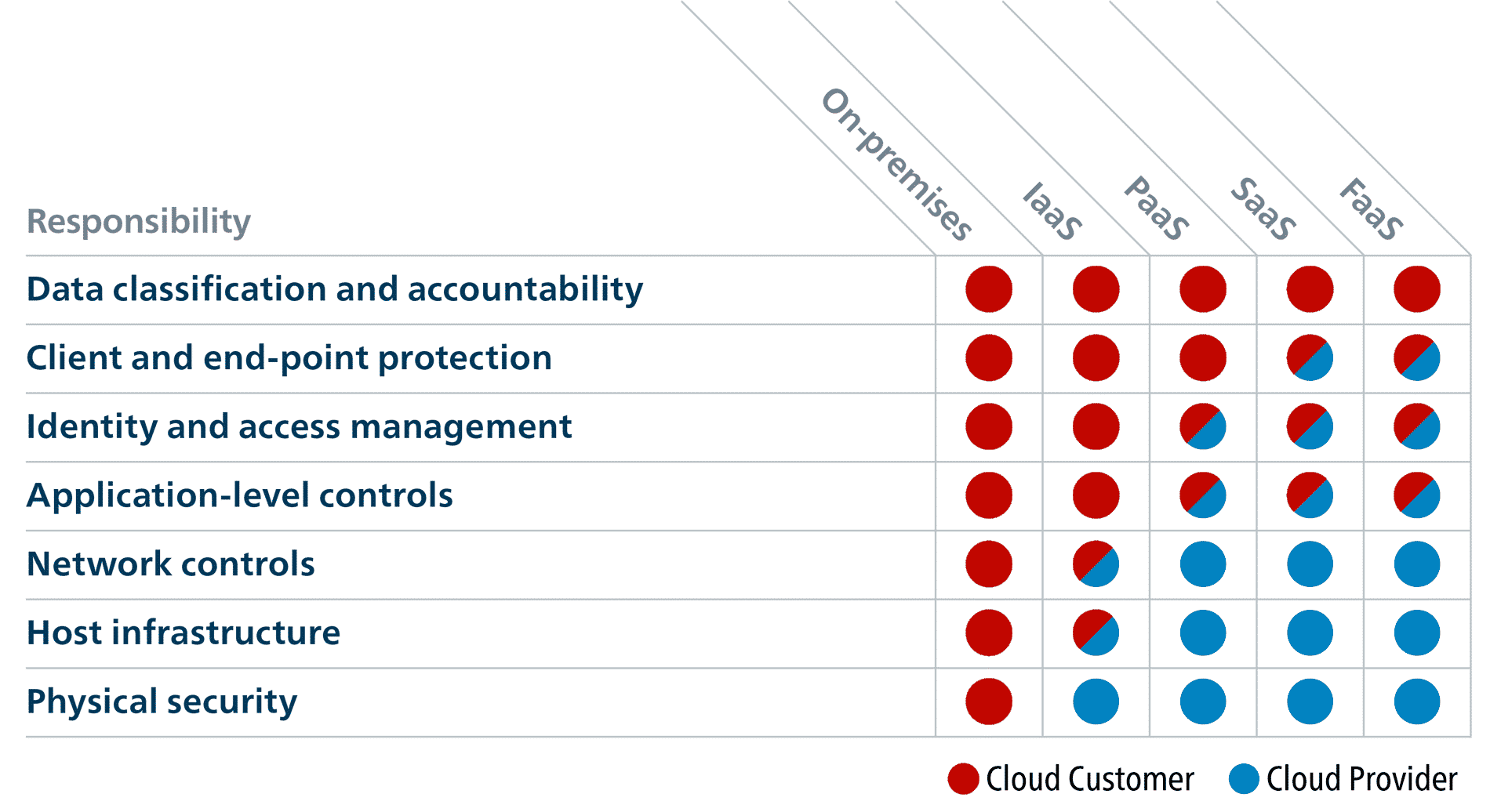

Modèle de responsabilité partagée

Bien que Google fournisse un environnement sécurisé pour construire votre infrastructure, il vous incombe de gérer la sécurité de vos ressources hébergées dans le nuage. Cela signifie que vous devez vous assurer que vos systèmes sont conformes à toutes les normes de sécurité pertinentes et que vous avez mis en place des mesures de sécurité appropriées pour protéger vos données et vos systèmes. Nos recommandations vous aideront à tirer pleinement parti des fonctions de sécurité de GCP, ce qui facilitera la mise en place et le maintien d’un environnement sécurisé.

Exploits courants des BPC contre lesquels il faut se protéger

Afin de représenter fidèlement la sécurité de l’environnement Google Cloud Platform d’une organisation, nous tentons de mettre en œuvre diverses techniques d’attaque utilisées dans des scénarios de piratage réels pour porter atteinte à votre cybersécurité. En imitant les attaques d’adversaires réels, nous pouvons trouver et corriger des vulnérabilités critiques susceptibles d’être exploitées et de conduire à un incident.

Abus des approbations multi-cloud

Mécanisme de sécurité et tests de détection

Évaluation du périmètre extérieur

Modification des fonctions du nuage

Exploitation du moteur Kubernetes

Manipulation des paramètres par défaut

Besoin d'Améliorer Votre Cybersécurité ?

Pourquoi Effectuer des Tests d'Intrusion de Google Cloud ?

Un test d’intrusion GCP reste le moyen le plus complet et le plus efficace de tester la sécurité de votre infrastructure Google Cloud Platform.

Tester votre environnement GCP permet d’atténuer la plupart des vulnérabilités susceptibles d’entraîner une violation de la sécurité. Il peut être personnalisé pour répondre à vos besoins spécifiques et peut être mené en production sans aucun impact sur vos ressources réelles. Le test de votre infrastructure est un élément important de la stratégie de sécurité de toute organisation, et il peut vous apporter la tranquillité d’esprit de savoir que vos actifs hébergés dans le nuage sont correctement sécurisés.

Questions Fréquentes

Vous n’avez pas trouvé l’information que vous cherchiez ? Demandez directement à un expert.

L’objectif des test d’intrusion GCP est d’identifier et d’évaluer les vulnérabilités de sécurité au sein de l’infrastructure en nuage d’une organisation. Les tests de pénétration permettent d’identifier les lacunes et les faiblesses dans la sécurité de l’environnement Google Cloud et fournissent une approche proactive pour améliorer la posture de sécurité globale d’une organisation.

Notre équipe d’experts suit une méthodologie complète qui couvre une gamme de tests ciblant divers composants spécifiques aux infrastructures GCP. Nous utilisons une combinaison de techniques de test d’intrusion manuelles et automatisées pour identifier les vulnérabilités de votre environnement.

Si vous avez l’intention de mener des test d’intrusion sur votre propre infrastructure Google Cloud Platform, vous n’êtes pas tenu de contacter Google pour obtenir son approbation, selon sa propre FAQ. Lorsque nous effectuons des tests d’intrusion sur votre infrastructure, nous suivons méticuleusement la politique d’utilisation acceptable et les conditions de service de la plateforme Cloud, garantissant que nos tests n’affectent que vos projets et n’ont pas d’impact sur les applications d’autres clients.

Tout ce dont nous avons besoin pour commencer, c’est d’un accès à votre environnement GCP et de votre autorisation à effectuer le test. Les conditions d’accès seront discutées avec votre équipe lors d’un appel téléphonique préalable au lancement. Nos experts vous proposeront différentes solutions pour accéder à votre environnement de manière sécurisée.

Oui, nous pouvons tester les applications hébergées sur Google Cloud Platform (GCP). Nous proposons des test d’intrusion complets de vos applications hébergées sur GCP, en examinant divers aspects au-delà de l’application elle-même, tels que les configurations d’hébergement en nuage sous-jacentes, les paramètres du réseau, les contrôles d’accès, etc.

Compte tenu de la nature sensible des actifs hébergés dans l’environnement et de la dépendance des opérations commerciales modernes à l’égard des technologies en nuage, la réalisation d’un pentest de votre Amazon AWS est devenue un outil essentiel pour les organisations afin d’assurer la sécurité et la disponibilité de leurs systèmes et de maintenir une posture de sécurité robuste.

Nos tests sont conçus pour perturber le moins possible les activités normales de votre organisation et la grande majorité d’entre eux passent inaperçus aux yeux de nos clients. Notre équipe travaillera avec vous avant le lancement du projet pour déterminer les domaines susceptibles d’affecter votre productivité et prendra les mesures nécessaires pour minimiser tout impact potentiel.

La durée du test dépend de la complexité de l’infrastructure et de la portée de l’évaluation. En règle générale, il faut compter entre quelques jours et trois semaines.