PRÉVENEZ LES CYBERATTAQUES AVEC

NOS SERVICES DE TEST D'INTRUSION

Notre approche pratique combine les dernières techniques utilisées par les pirates informatiques, ainsi que les principaux standards technologiques de l’industrie, afin de découvrir toutes les vulnérabilités qui seraient exploitées dans une tentative réelle de piratage de votre entreprise, nous permettant de proposer des contre-mesures adaptées à votre contexte.

- Identifiez des vulnérabilités au-delà des capacités d'un test automatisé

- Obtenez des recommandations détaillées et pratiques pour les corriger

- Conformez-vous aux exigences de test d'intrusion (SOC 2, PCI-DSS, ISO 27001, etc.)

- Informez la direction des risques et des mesures correctives

- Gagnez une confiance totale en votre cybersécurité

Nous avons aidé à sécuriser des entreprises de toutes tailles, dans tous les secteurs d'activité :

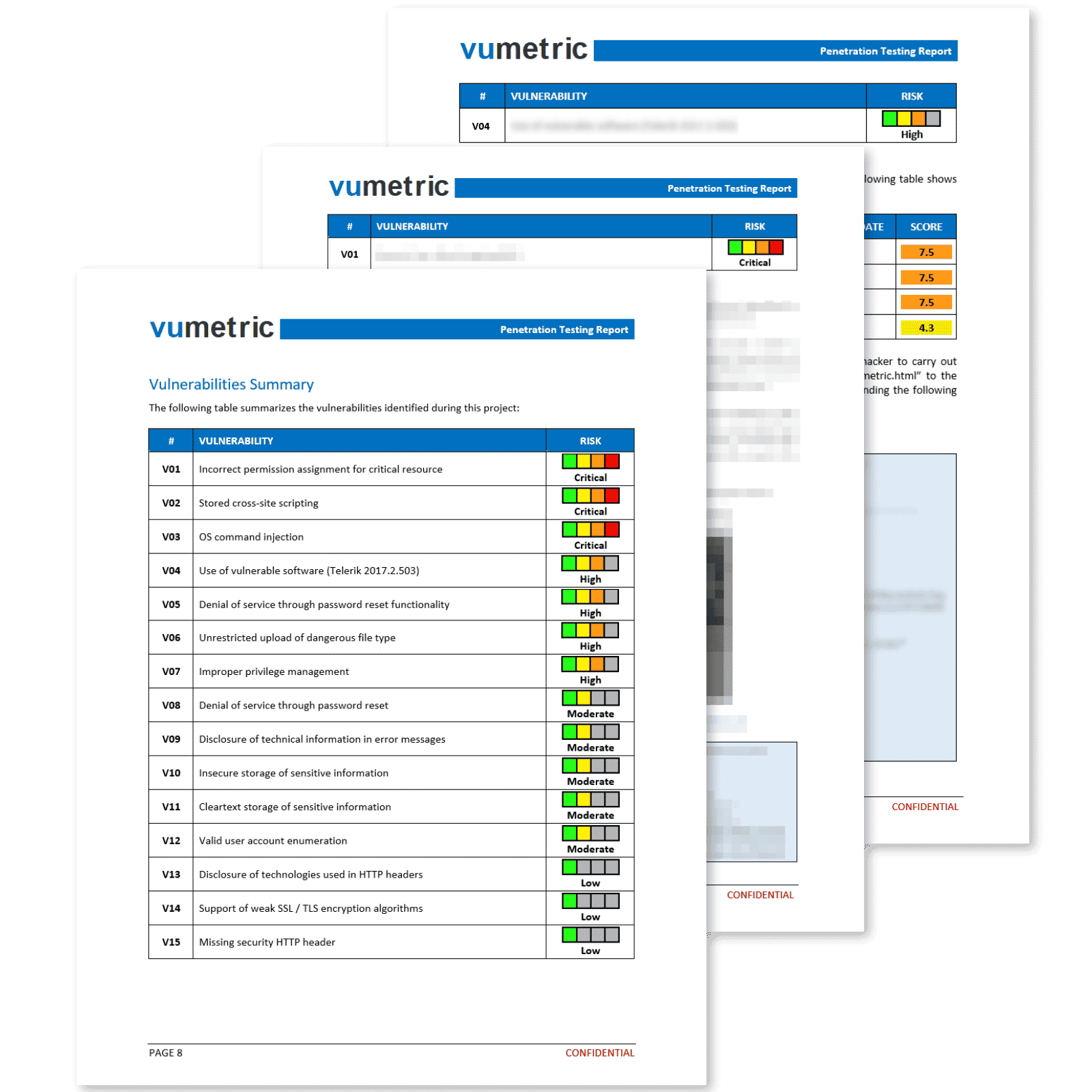

Rapports de Test d'Intrusion Clairs et Détaillés

Nos rapports sont reconnus par les entreprise pour fournir de l’information concise et adaptée à tous les niveaux de l’entreprise. Chaque vulnérabilité identifiée est exploitée, mesurée et documentée par un spécialiste expérimenté afin de s’assurer que vous comprenez pleinement son impact potentiel sur l’entreprise et la manière de la corriger.

Chaque élément du rapport fournit des informations pertinentes qui contribuent de manière significative à corriger vos vulnérabilités, améliorer votre posture de sécurité et vous aident à répondre aux exigences:

Sommaire Exécutif

Vue d'ensemble de haut niveau de votre posture de sécurité, recommandations et implications de la gestion des risques dans un langage clair et non technique.

Adapté aux intervenants non techniques.

Vulnérabilités et Recommandations

Vulnérabilités classées par ordre de priorité en fonction du niveau de risque, y compris les preuves techniques (tel que des captures d'écran, requêtes HTTP, etc.) et des recommandations pour corriger chaque vulnérabilité.

Adapté à votre équipe technique.

Attestation & Badge de Sécurité

Cette attestation vous permettra de répondre aux exigences de conformité de sécurité et de test d'intrusion de manière simple et efficace, sans exiger que votre organisation partage des informations sensibles à des tiers.

Adapté aux tiers (clients, auditeurs, assureurs, etc.).

Vumetric, un Leader en Test d'Intrusion

Vumetric est un des principaux fournisseurs entièrement dédiés aux tests d’intrusion de qualité supérieure depuis plus de 25 ans. Avec plus de 400 projets par année, l’expertise de notre équipe est largement reconnue dans l’industrie et aide à protéger les organisations de tous types contre les menaces modernes en sensibilisant et en promouvant les standards et bonnes pratiques de sécurité.

Vumetric a réalisé des tests d'intrusion externes et nous a montré où nous étions vulnérables. Ils ont rendu le processus fluide, ont été très réactifs et bien organisés. Ils nous ont réellement impressionnés en tant que spécialistes dans leur domaine."

Elizabeth W., General Manager

"Ils offrent un coût raisonnable pour leurs services, et ils livrent rapidement. Les rapports que nous recevons d'eux sont bons car ils montrent exactement ce que nous devons améliorer dans notre application."

Victor N., Project Manager

"Vumetric a réalisé des tests d'intrusion manuels et automatisés de notre application web. Ils avaient une équipe sympathique et des recommandations réalistes et pratiques. Les retours des professionnels de la sécurité impliqués dans le projet ont été utiles pour trouver la meilleure solution afin de répondre aux constatations."

Mark D, IT Director

"Vumetric a effectué des tests de vulnérabilité complets pour notre application. L'équipe a fourni un excellent soutien tout au long du processus, et leur rapidité et précision de test étaient impressionnantes."

Gus M., COO

"Leur rapport était clair avec des points d'action concrets et a permis à nos développeurs de corriger les problèmes trouvés en une semaine. Leurs découvertes ont contribué à rendre FrontRx plus sécurisé et à suivre les dernières directives en matière de cybersécurité."

Executive

4.9

Les Limitations des Tests Automatisés

Les solutions de tests automatisés constituent un excellent point de départ pour tout programme de cybersécurité. Ils peuvent rapidement identifier certains des risques facilement accessibles que les pirates informatiques pourraient essayer d’exploiter. Cependant, ils présentent certaines limites par rapport aux test d’intrusion manuels ou effectués par des experts et peuvent donner aux organisations un faux sentiment de sécurité :

Application limitée

Les tests automatisés ne peuvent détecter que les vulnérabilités connues dans un ensemble prédéfini de systèmes et d’applications. En revanche, les test d’intrusion manuels peuvent s’adapter à différents environnements et identifier les vulnérabilités dans des applications personnalisées ou des configurations uniques.

Absence de contexte

Les outils automatisés ne comprennent pas le contexte de l’environnement d’une organisation ou l’impact potentiel d’une vulnérabilité. Les test d’intrusion menés par des experts permettent de mieux comprendre les risques et de les classer par ordre de priorité en fonction des besoins spécifiques de l’organisation.

Exploits modernes limités

Les outils automatisés peuvent avoir du mal à se tenir au courant des dernières techniques d’attaque utilisées par les cybercriminels, car ils s’appuient sur des exploits prédéfinis. Le test d’intrusion manuel fait appel à l’ingéniosité et à la créativité humaines, ainsi qu’à la connaissance du paysage actuel des menaces, pour identifier et exploiter les vulnérabilités que les outils automatisés ne parviennent pas à détecter.

Capacités limitées

Les outils automatisés peuvent avoir des difficultés à exploiter des vulnérabilités complexes qui nécessitent un processus en plusieurs étapes ou l’enchaînement de différentes faiblesses. Les test d’intrusion menés par des experts peuvent mettre en évidence ces voies d’attaque sophistiquées pouvant conduire à des incidents importants.

Conseils de remédiation limités

Les outils automatisés fournissent souvent des conseils de remédiation génériques qui peuvent ne pas être applicables à l’environnement d’une organisation spécifique. Les test d’intrusion manuels offrent des recommandations sur mesure, en tenant compte du contexte unique du risque dans l’organisation.

Faux positifs / négatifs

Les outils automatisés peuvent générer des faux positifs, en signalant des problèmes qui ne sont pas des vulnérabilités réelles, ou des faux négatifs, en passant à côté de risques de sécurité réels. Les test d’intrusion menés par des experts valident les résultats afin de garantir que vous concentrez vos efforts de remédiation sur les bonnes priorités.

Comment nous combinons les méthodes de test automatisées et manuelles

La combinaison de tests automatisés et manuels offre une approche complète des test d’intrusion, permettant d’obtenir des résultats optimaux et de simuler une véritable attaque par un pirate expérimenté. Les outils automatisés identifient rapidement les vulnérabilités connues, tandis que les tests manuels menés par des experts valident, priorisent et explorent des scénarios d’attaque complexes que les outils automatisés ne parviennent pas à détecter.

En combinant les deux méthodes de test, les organisations acquièrent une connaissance approfondie de leur niveau de sécurité, en concentrant leurs efforts sur les exploits modernes et complexes, tout en gagnant du temps sur les tâches de routine. Cette approche garantit une couverture complète des vulnérabilités, sans sacrifier la qualité ou l’efficacité des tests.

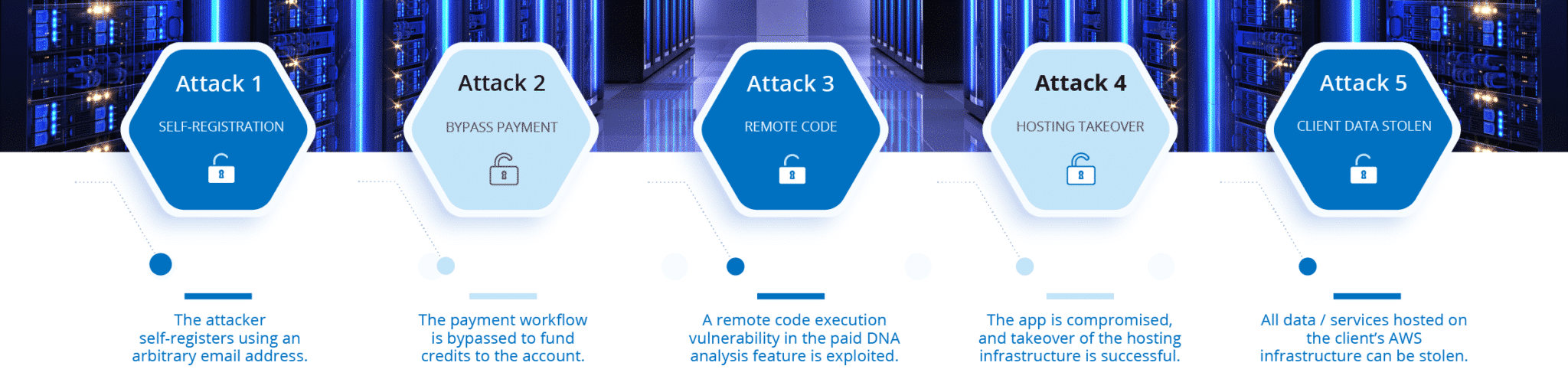

Exemple concret du chemin d'attaque d'un pirate informatique

Ce projet de test d’intrusion a révélé 6 vulnérabilités à risque CRITIQUE nécessitant une action immédiate de la part de notre client et qui n’auraient pas été détectées par une solution de test d’intrusion automatisée. Les informations obtenues grâce à l’exploitation de plusieurs vulnérabilités et à la créativité d’un testeur expérimenté ont permis d’accéder à l’ensemble de l’infrastructure AWS et de compromettre toutes les données des clients.

Pourquoi les Entreprises Font Confiance à Vumetric

Vumetric est une entreprise certifié ISO9001 entièrement dédié aux test d’intrusion, avec plus de 15 ans d’expérience dans l’industrie. Nos méthodologies sont éprouvées et notre connaissance des risques est en constante évolution selon les dernières méthodes d’attaques, ce qui nous permet de fournir à nos clients des conseils clairs, pragmatiques, adaptés à leurs besoins et efficaces pour se protéger contre les dernières menaces de sécurité.

Méthodologies Éprouvées

Nos méthodologies de test sont basées sur les meilleures pratiques connues et les standards technologiques clés de l’industrie (OSSTMM, OWASP, NIST, CVE, CVSS, STIX, CAPEC, etc).

Impartialité

Contrairement à de nombreux concurrents, nous ne revendons pas de solutions matérielles ou logicielles. Cela garantit que nos recommandations sont axées sur les besoins réels de votre organisation.

Équipe Experimentée

Nos consultants disposent d’une vaste expérience

pratiques dans le domaine et détiennent les certifications les plus reconnues (OSCP, OSWE, GWAPT, GPEN, OSEP, CISA, CCSE, CCSA, CISM, CISSP, etc.)

Aucune Sous-Traitance

Tous nos projets sont exécutés à l’interne par notre équipe de spécialistes hautement qualifiés afin de garantir la constance de la qualité de nos livrables et la confidentialité de vos informations.

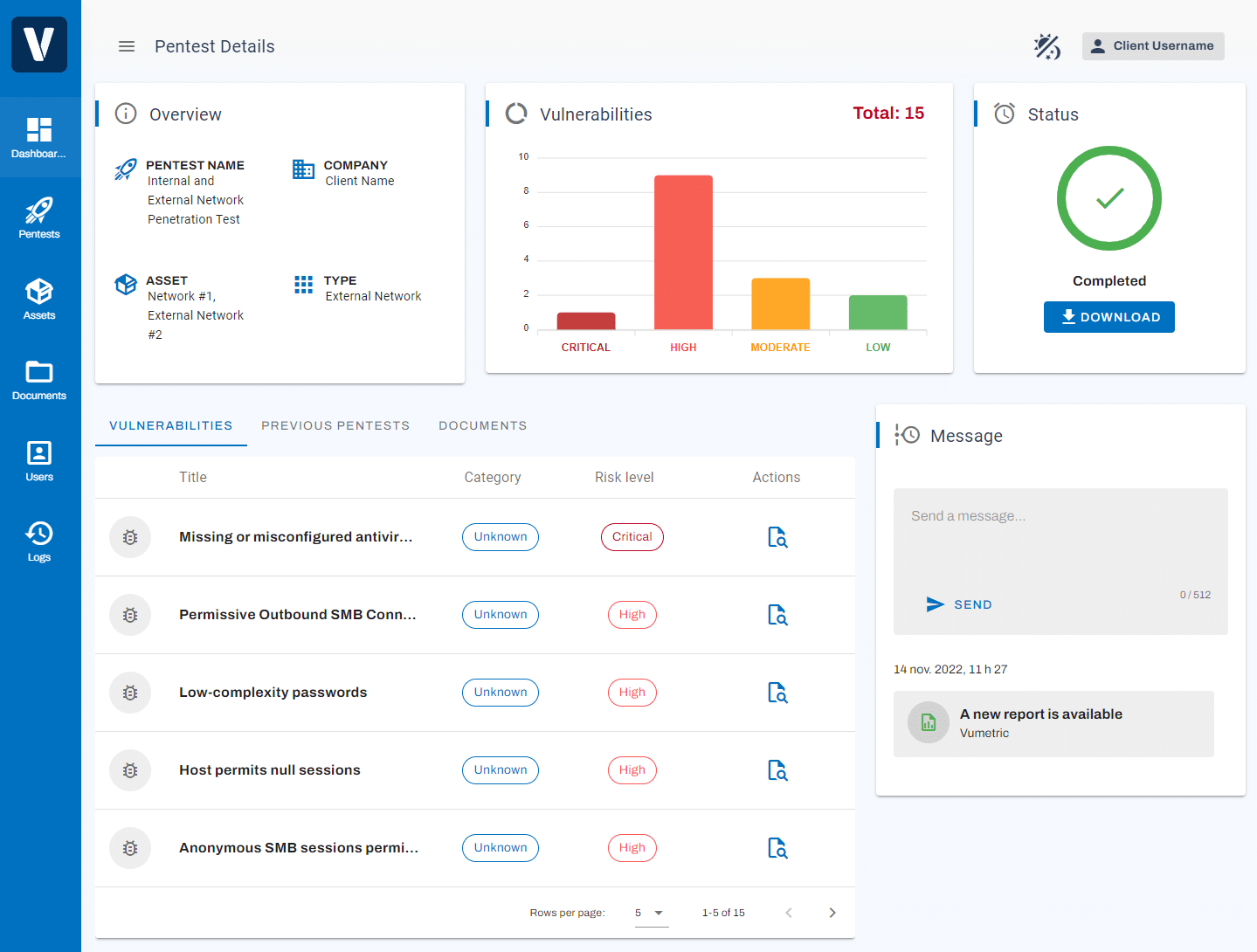

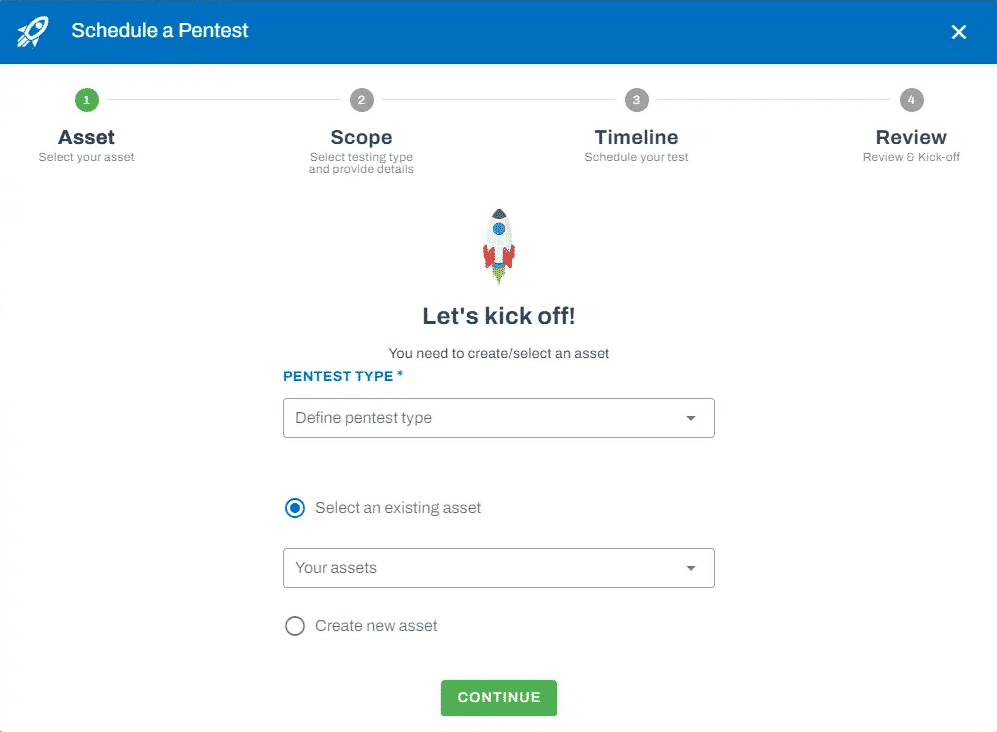

Obtenez Tous vos Résultats à un Seul Endroit

Accédez à un tableau de bord interactif où toute votre équipe peut suivre en temps réel l’avancement de vos projets de pentest et visualiser leurs résultats sans avoir à partager des fichiers PDF. Voyez comment vos actifs s’améliorent au fil du temps et identifiez vos vulnérabilités les plus récurrentes pour permettre à votre organisation de mieux gérer les risques.

Convient aux équipes de direction et aux équipes techniques.

Prenez le Contrôle Total de Votre Projet

- Fonctionnalités en libre-service pour lancer des projets de tests en intrusion à tout moment

- Communiquez directement avec l'équipe pour des demandes spécifiques

- Demandez un retest une fois les mesures correctives apportées

- Invitez des collègues et gérer leurs autorisations

- Ajoutez / modifiez vos actifs informatiques, l'étendue du projet et les exigences.

Des Services de Test d'Intrusion Adaptés à vos Besoins

En tant que fournisseur entièrement dédié aux tests d’intrusion, notre offre est diversifiée et adaptée à vos objectifs :

Testez la Sécurité de Votre Application

Identifiez les failles de logique et les vulnérabilités techniques dans les applications mobiles / Web, les sites web et les API.

En Savoir Plus →

Testez la Sécurité de Votre Appareil Intelligent

Identifiez les vulnérabilités des appareils médicaux, protégez vos patients et répondez aux exigences

En Savoir Plus →

Testez la Sécurité de Votre Réseau

Identifiez les failles de sécurité dans les réseaux externes et sécurisez les serveurs internes contre les accès non autorisés.

En Savoir Plus →

Conformez-vous aux Exigences de Sécurité

Répondez aux exigences de conformité de diverses normes (PCI-DSS, SOC 2, ISO 27001, NIST, etc.)

En Savoir Plus →

Testez la Sécurité de Votre Infrastructure Cloud

Sécurisez les actifs et les environnements hébergés dans le nuage (AWS, Microsoft Azure, Google Cloud, etc.)

En Savoir Plus →

Testez la Sécurité de Votre SCADA / ICS

Sécurisez les lignes de production intelligentes et les équipements industriels contre les attaques perturbatrices. (Production, logistique, SCI, etc.)

En Savoir Plus →

Retests Gratuits Inclus

Validez vos mesures correctives sans frais supplémentaires.

Comment Ça Fonctionne?

Nous communiquons avec votre équipe à chaque étape du projet pour vous tenir informé.

Nous Discutons de vos Besoins

Après avoir envoyé le formulaire, un spécialiste vous contacte d'ici le prochain jour ouvrable pour examiner vos objectifs et discuter d'un potentiel projet. Nous fournissons plus de détails concernant les estimés budgétaires et notre processus de test.

Vous Recevez Une Souimission

Dans un délai de 2 à 3 jours ouvrables, vous recevez une proposition sans engagement avec le prix tout-inclus pour votre projet de test d'intrusion, y compris plus de détails sur nos méthodologies de test.

Nous Organisons un Appel de Lancement

Après votre approbation, un appel est planifié afin d'examiner la portée des tests, déterminer un point de contact en cas d'identification de vulnérabilités critiques et pour fixer une date de lancement.

Test d'Intrusion & Retest

L'évaluation de sécurité est réalisée par notre équipe et donne lieu à un rapport détaillé contenant toutes les conclusions et recommandations. Le résultat est présenté aux parties prenantes.

FAQ Concernant Les Tests d'Intrusion

Vous n’avez pas trouvé l’information que vous cherchiez ? Demandez directement à un expert.

Quel est l'objectif d'un test d'intrusion?

Le processus comprend une phase initiale de pré-engagement pour définir le champ d’application et les objectifs, suivie d’étapes de reconnaissance, d’analyse, d’exploitation et de post-exploitation pour identifier les vulnérabilités et évaluer les impacts potentiels. Des rapports détaillés sont fournis après les tests pour vous aider à comprendre et à résoudre les problèmes découverts.

Quel est le processus?

Il est fortement recommandé d’effectuer un test d’intrusion au moins une fois par an afin de garantir une sécurité constante face à l’évolution des menaces. En outre, il est recommandé d’effectuer un test d’intrusion après toute modification ou mise à jour importante de l’application ou de son infrastructure d’hébergement, car les nouvelles fonctionnalités, les intégrations ou les modifications peuvent introduire de nouvelles vulnérabilités inconnues.

Quel est le coût?

Le coût d’un test d’intrusion peut varier considérablement en fonction de l’étendue de l’évaluation. Pour les tests externes, l’un des facteurs les plus importants qui influence la tarification est le nombre d’adresses IP qui doivent être évaluées. En ce qui concerne une application, la complexité et le nombre de rôles d’utilisateurs auront un impact direct sur les tarifs.

En savoir davantage sur les principaux facteurs qui influence les coûts d’un test d’intrusion →

Obtenez une soumission sans engagement rapidement à l’aide de notre outil en ligne →

Vos tests d'intrusion peuvent-ils entraîner des interruptions de service ?

Nos tests d’intrusion sont conçus pour perturber le moins possible les activités normales de votre organisation et la grande majorité de nos tests passent inaperçus aux yeux de nos clients. Notre équipe travaillera avec vous avant le lancement du projet pour déterminer les domaines susceptibles d’affecter votre productivité et prendra les mesures nécessaires pour minimiser tout impact potentiel.

Devons-nous fournir un accès ou des autorisations pour que le test puisse être effectué ?

Dans la plupart des cas, aucun accès ou autorisation n’est nécessaire pour un test d’intrusion. L’objectif est de reproduire une cybermenace authentique qui tente de contourner vos mesures de sécurité. Le test est donc réalisé sans aucune connaissance ou accès interne. Toutefois, certains types de tests peuvent nécessiter un accès pour atteindre le résultat souhaité. Par exemple, pour tester avec précision un système industriel, un accès à distance au réseau peut être nécessaire. Nous nous coordonnerons avec votre équipe lors de l’appel de lancement du projet, au cours duquel nous confirmerons les objectifs, la cible des tests, ainsi que toute exigence d’accès pour atteindre les objectifs du projet.

Ce test nous permettra-t-il de satisfaire les exigences de conformité ?

Nos tests d’intrusion aident chaque année plusieurs organisations de tous types à respecter les exigences de conformité en identifiant les vulnérabilités qui doivent être corrigées. Une fois les tests de remédiation terminés, nous fournissons une attestation officielle confirmant que les vulnérabilités ont été corrigées, aidant ainsi les organisations à répondre efficacement aux exigences de conformité.

Quelle est la durée d'un projet de test d'intrusion?

La durée du test varie en fonction de la taille et de la complexité de la portée du projet. Un projet de pentest typique peut durer de 5-7 jours à trois semaines.

Ressources Supplémentaires Sur Les Tests d'Intrusion

Obtenez des ressources clés pour vous aider à planifier les projets de pentest à venir :

En savoir plus sur les Test d'Intrusion

Obtenez des informations clés et lisez sur des sujets populaires concernant les test d’intrusion:

Vous Avez un Projet à Venir ? Besoin de Tarifs Pour Votre Test d'Intrusion?

Répondez à quelques questions concernant vos besoins et objectifs de cybersécurité pour recevoir rapidement une soumission personnalisée. Pas d’engagement.

- Appelez-nous directement : 1-877-805-7475