Qu'est-ce qu'un Test d'Intrusion Sans-fil ?

Un test d’intrusion du réseau sans-fil est une évaluation qui identifie les vulnérabilités des points d’accès sans-fil, tels que les réseaux WiFi et les appareils sans-fil, en utilisant les mêmes techniques que les pirates pour s’infiltrer dans votre infrastructure.

Nos tests des réseaux sans-fil sont conçus pour corriger toute faille de sécurité dans les réseaux locaux sans fil et les équipements connectés qui permettraient à des pirates d’obtenir un accès non autorisé et de compromettre des informations sensibles.

Les tests sans fil peuvent aider les organisations à identifier et à corriger les faiblesses de leurs réseaux sans fil avant que les attaquants n’aient la possibilité de les exploiter.

Pourquoi Effectuer un Pentest de Votre Réseau Sans-fil ?

La réalisation d’un test d’intrusion un réseau sans fil fournit des informations précieuses sur les risques de sécurité de votre réseau et de vos appareils WiFi. Voici ce que vous obtiendrez après avoir effectué un projet avec notre équipe :

Validez les contrôles de sécurité existants et la segmentation du réseau

Nos tests permettront d’évaluer l’efficacité de vos contrôles de sécurité existants en matière de prévention et de détection des attaques et de valider la bonne segmentation de votre réseau sans fil. En simulant un attaquant, nos experts identifieront les lacunes de vos défenses et proposeront des mesures correctives pour améliorer votre capacité à prévenir les cyberattaques.

Déterminez l'impact potentiel d'une attaque sur vos réseaux et appareils WiFi

Nos tests d’intrusion externes permettent d’identifier et de mesurer les vulnérabilités qui pourraient être exploitées pour accéder à des données ou à des systèmes sensibles, compromettre des opérations ou nuire à votre réputation. En comprenant exactement ce qui pourrait se produire lors d’une attaque, les organisations peuvent hiérarchiser leurs efforts en matière de sécurité et allouer les ressources de manière efficace.

Identifiez et corrigez toutes les vulnérabilités existantes

Nos tests d’intrusion sans fil vous aideront à identifier toutes les vulnérabilités existantes dans votre infrastructure sans fil, y compris les vulnérabilités critiques qui pourraient être exploitées par un attaquant pour se déplacer latéralement vers votre réseau interne ou intercepter les données sensibles des utilisateurs. Cela vous aidera à prioriser les efforts de remédiation et à réduire votre exposition globale au risque.

Améliorez la sécurité de votre réseau sans fil

Nos services fournissent des informations détaillées sur la manière dont un pirate peut pénétrer dans votre réseau sans fil, sur les données ou les systèmes qu’il pourrait cibler et sur la manière de les protéger. Grâce à ces informations, notre équipe vous fournira des recommandations personnalisées pour améliorer votre posture de sécurité et vous protéger contre les menaces potentielles.

Respectez les exigences réglementaires

De nombreux cadres réglementaires exigent des test d’intrusion sans fil dans le cadre de leurs exigences de conformité. Nos tests permettront à votre organisation de répondre efficacement à ces exigences et d’éviter des sanctions potentielles en cas de non-conformité.

Nos Services de Test d'Intrusion Sans-fils

Nos tests d’intrusion du réseau sans-fil vous permettent de déterminer l’impact d’une attaque visant votre réseau sans fil et de fournir des recommandations pratiques pour corriger toute vulnérabilité identifiée.

Les test d’intrusion sans fil peuvent contribuer à atténuer ces risques en identifiant les faiblesses et les vulnérabilités du système. En effectuant régulièrement des tests d’intrusion, les entreprises peuvent s’assurer que leurs réseaux sans fil sont sécurisés et protégés contre les menaces potentielles.

Audit de Sécurité

Test d'Intrusion

Testez la segmentation de votre réseau.

Réseau WIFI

Test d'Intrusion

Testez vos réseaux WLAN.

Appareils Sans-Fil

Test d'Intrusion

Testez votre équipement connecté.

Vulnérabilités et Risques de Sécurité Identifiés Fréquemment

Il existe de nombreuses vulnérabilités communes aux réseaux sans fil qui peuvent laisser vos données et vos appareils sans protection, car les réseaux WiFi sont généralement moins sûrs que les réseaux câblés traditionnels. Les vulnérabilités suivantes sont les plus courantes dans les réseaux sans fil :

Points d'accès malveillants

Une vulnérabilité qui permet à un attaquant de configurer un point d’accès sans fil non autorisé pour intercepter et capturer des informations sensibles.

Cryptage vulnérable

Un chiffrement vulnérable peut permettre à des attaquants d’intercepter et de capturer des informations sensibles transmises par des utilisateurs sur un réseau sans fil.

Défauts de la politique de sécurité

Une vulnérabilité qui permet aux attaquants de contourner les contrôles de sécurité et d’accéder à un réseau pour lancer d’autres attaques.

Mots de passe faibles

Les attaquants peuvent exploiter les mots de passe faibles pour accéder à des informations sensibles ou lancer d’autres attaques sur le réseau.

Routeurs mal configurés

Les routeurs mal configurés constituent un point d’entrée pour les pirates qui peuvent ainsi accéder à des informations sensibles ou lancer d’autres attaques sur le réseau.

Réseaux d'invités non sécurisés

Les réseaux d’invités non sécurisés offrent aux attaquants un moyen d’obtenir un accès non autorisé pour infiltrer un réseau sans fil.

Quand Faut-il Effectuer un Test d'Intrusion Sans-fil ?

Le test d’intrusion sans fil doit être effectué régulièrement, idéalement au moins une fois par an. Il doit également être effectué après toute modification importante de l’infrastructure du réseau ou lorsque de nouvelles fonctions sensibles sont ajoutées. En effectuant régulièrement des tests, les entreprises peuvent s’assurer que leurs réseaux sans fil sont sécurisés et protégés contre les menaces les plus récentes.

- Avant de déployer un nouveau système ou une nouvelle application sur l'internet

- Après avoir apporté des modifications importantes au réseau ou à l'infrastructure

- Avant un audit ou une évaluation de conformité, tels que SOC 2 ou PCI-DSS

- À la suite d'une fuite de données ou d'un incident de sécurité

- Annuellement dans le cadre d'une stratégie de sécurité proactive

- Avant une opération de fusion et d'acquisition ou un autre événement commercial majeur

Vous Planifiez un Test d'Intrusion de Votre Réseau Sans-Fil?

AVANTAGES

Les Principaux Avantages de Tester la Sécurité de Votre Réseau Sans-fil

Les réseaux sans fil sont devenus un vecteur d’attaque si important pour les pirates que diverses normes, telles que PCI-DSS ou SOC 2, exigent un test d’intrusion sans fil annuel pour rester conforme.

Quel que soit le type de réseau sans fil utilisé par votre organisation, il est important de procéder à une évaluation régulière pour rester protégé.

Validez la segmentation adéquate du réseau pour garantir que les réseaux des invités sont isolés des infrastructures critiques.

Identifiez et corrigez les possibilités pour les pirates de se déplacer latéralement dans votre réseau en élevant leurs privilèges.

Comprendre les impacts commerciaux des vulnérabilités de l'infrastructure sans fil.

Questions Fréquentes

Vous n’avez pas trouvé l’information que vous cherchiez ? Demandez directement à un expert.

Les test d’intrusion réseaux sans fil sont essentiels pour les organisations afin de garantir la sécurité de leurs réseaux sans fil et des appareils qui y sont connectés. La réalisation de ces tests permet d’identifier les vulnérabilités et les faiblesses potentielles, d’y remédier et de prévenir les cyberattaques. Les test d’intrusion sans fil sont exigés par diverses normes de conformité et aident les organisations à mieux comprendre leur position en matière de cybersécurité.

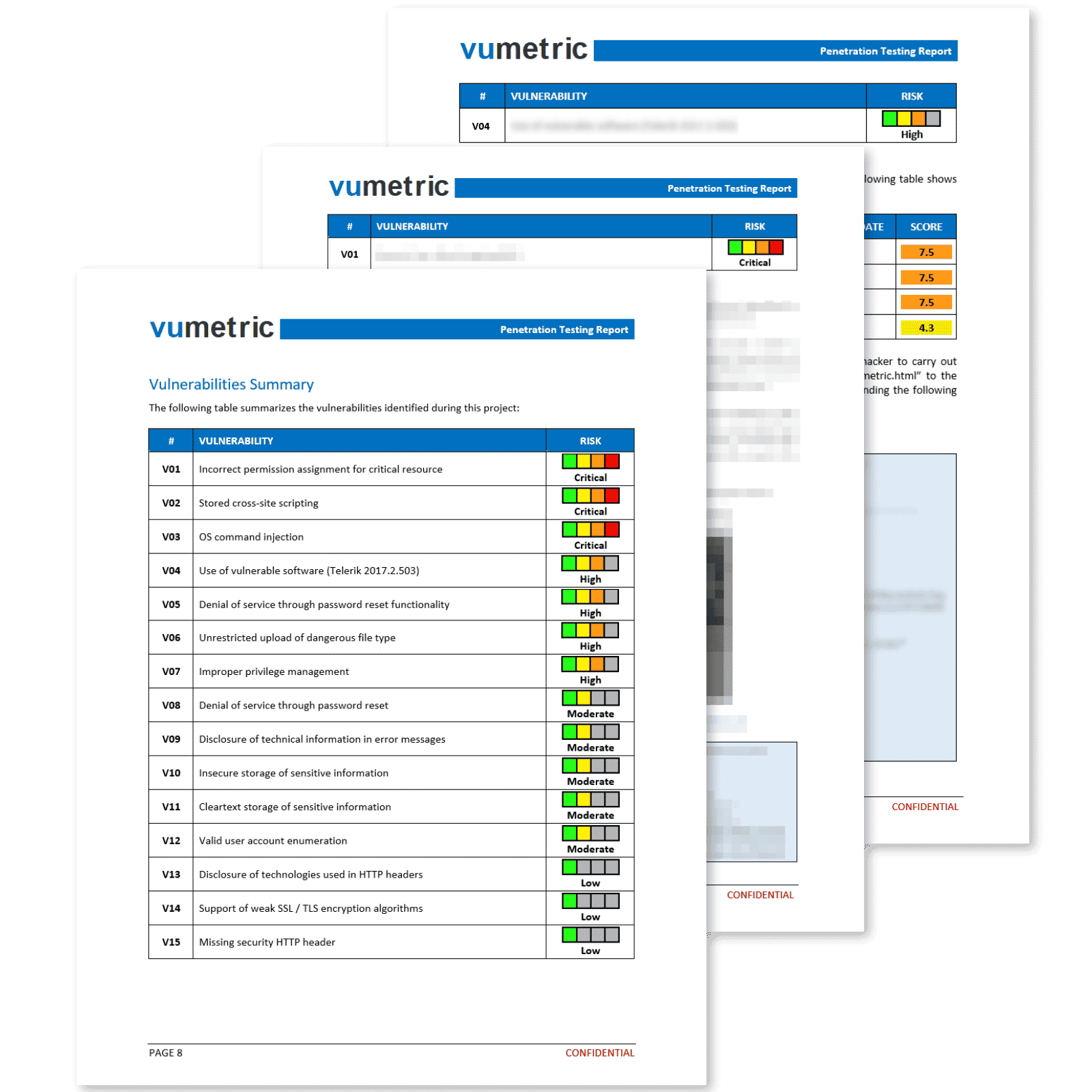

Les test d’intrusion réseaux sans fil consistent à identifier les vulnérabilités des réseaux sans fil et des appareils connectés, en utilisant diverses techniques pour obtenir un accès non autorisé, escalader les privilèges et se déplacer latéralement dans le réseau afin d’accéder à des données sensibles ou à des systèmes critiques. Après les tests, les testeurs fournissent un rapport détaillé décrivant les vulnérabilités trouvées et les mesures correctives recommandées pour y remédier.

Les conditions requises pour démarrer un test d’intrusion dans un réseau sans fil sont les suivantes : déployer un accès virtuel au réseau sans fil et aux appareils connectés, s’assurer que le test n’interférera pas avec les activités de l’entreprise et avoir une compréhension claire de l’étendue de l’évaluation avant de contacter un fournisseur.

Oui, vous devrez fournir un accès au réseau sans fil et aux appareils connectés pour que les tests puissent être effectués. Il peut s’agir de fournir des identifiants de connexion ou d’accéder à des dispositifs physiques. Nos experts discuteront des exigences d’accès avec votre équipe et proposeront plusieurs solutions afin de déterminer la meilleure approche lors d’un appel de pré-lancement.

Le test de pénétration des réseaux sans fil est un élément essentiel de la stratégie globale de cybersécurité d’une entreprise. Il permet d’identifier les vulnérabilités potentielles de l’infrastructure des réseaux sans fil, qui constituent souvent un point faible pour les organisations, et d’y remédier de manière proactive afin de prévenir d’éventuelles cyberattaques.

Oui, nos services aident chaque année plusieurs entreprises à répondre aux exigences de conformité en identifiant les vulnérabilités potentielles de leur infrastructure de réseau sans fil. Une fois les tests de remédiation terminés, nous fournissons une attestation officielle confirmant que les vulnérabilités ont été corrigées, aidant ainsi les organisations à répondre efficacement aux exigences de conformité.